|

خبر کامپیوتری خبر سخت افزار ، نرم افزار ، آی تی و خبر های روز

| ||

|

|

به گزارش خبرنگار دریچه فناوری گروه فضای مجازی باشگاه خبرنگاران جوان؛ بسیاری از کاربران هنگامی که از گوشی های هوشمند استفاده می کنند مایل هستند تا از طریقی یک کابل USB (مانند فلش مموری یا هارد یا ...) را به گوشی خود متصل کنند. چیزی که مسلّم است، این است که کابل USB مستقیما به گوشی متصل نمی شود و برای اتصال آن به یک مبدل نیاز است.

موضوعات مرتبط: کامپیوتری، سخت افزار، ، برچسبها: [ شنبه 17 مهر 1395برچسب: او تی جی ، کابل او تی جی ، otg ، کابل otg ، دانشنامه آی تی, ] [ ] [ پیمان ذبیحی ]

در زمان های گذشته و پیش از به وجود آمدن دهکده جهانی اینترنت افراد برای رفع نیازها و جمع آوری اطلاعات خود مجبور به پیمودن راه های طولانی بودند. برخی اطلاعات با خواندن روزنامه و کتاب به دست می آمد و برخی دیگر را با جستجوهای عملی قابل دسترس بود. رفته رفته با پیشرفت تکنولوری این مسیر هموار تر شد تا اینکه پدیده ای به نام دهکده جهانی اینترنت بوجود آمد و شاید روزی بشر فکر نمی کرد که گستره ارتباطاتش به جایی برسد که با یک کلیک به دنیای دیگری وارد شود. سامانهای جهانی از شبکه های رایانهای به هم پیوسته و به عبارت بهتر اینترنت از میلیون ها شبکه خصوصی، عمومی، دانشگاهی، تجاری و دولتی در اندازه های محلی و کوچک تا جهانی و بسیار بزرگ تشکیل شده است که با آرایه وسیعی از فناوری های الکترونیکی و نوری به هم متصل شدهاند. با پیشرفت های گسترده علم و فناوری اینترنت نیز از رشد خوبی برخوردار شد و کاربران زیادی را به سمت و سوی خود جلب کرد.

رفته رفته وب سایت ها و وبلاگ ها جای خود را به شبکه های اجتماعی و نرم افزار های پیام رسان دادند. باتمامی این گسترش، رشد و سهولتی که اینترنت در زندگی روزمره ایجاد کرده است اما از معایب بی شماری نیز بر خوردار می باشد.

فرض کنید شما یک محقق هستید و برای به دست آوردن مطالب خود نیاز به منابع گوناگونی دارید و برخلاف گذشته دیگر نیازی نیست که مسیرهای طولانی را برای جمع آوری مطالب طی کنید و به جای صرف وقت و هزینه و رفتن به کتابخانه، به اینترنت مراجعه و با تایپ کردن مطلب مورد نظر، هزاران هزار مطلب را جستجو و مطالعه می کنید.

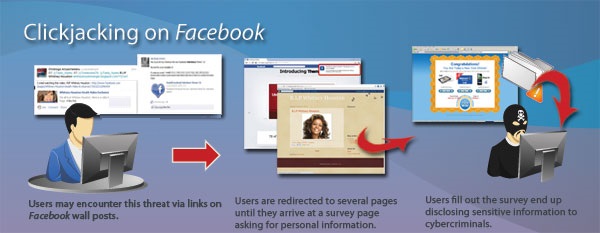

استفاده روزانه از اینترنت فضایی را برای کلاهبرداران بوجود آورده که تنها با در اختیار داشتن چند کلمه کاربردی و مورد نیاز کاربران و همچنین کلید واژه های خاص، آنها را به سایت های مختلف و نا مرتبط هدایت و در نتیجه به نحوی موتورهای جستجو را به اشتباه بیاندازند و در واقع کلیک دزدی کنند. واژه کلیک دزدی یا «Click jacking»در واقع روش هوشمندانهای است که هکرها برای ترغیب کاربران به کلیک کردن روی آیکن و یا فایلی ویروسی به کار میگیرند.

شایان ذکر است بدانید واژه "Clic jacking " توسط آرمیا گراسمن و رابرت هانسمن در سال 2008 به وجود آمد.

در برخی موارد سایت ها به منظور افزایش بازدید و بالارفتن کلیک خود اقدام به ایجاد صفحات دروغین می کنند و برای جذب بازدید کننده بیشتر و ارتقای رتبه خود، به این ترفند متوسل می شوند. در کلیک دزدی کاربر بدون این که بداند ممکن است با یک کلیک ساده چه اتفاقات ناگواری برای سیستمش رخ بدهد، در دام هکرها میافتد.

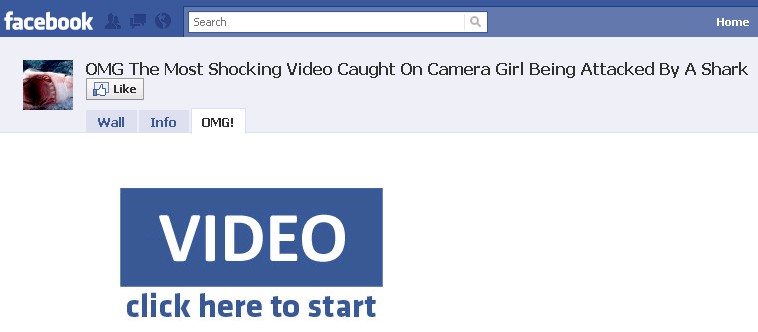

هکرها به عنوان مثال با روش و آگهی های وسوسه بر انگیزی مانند :" هرگز روی این فایل کلیک نکنید" کاربر خود را ترغیب می کنند تا روی لینک موردنظر کلیک کنند غافل از اینکه پشت این اتفاق، هکری قصد تخریب سیستم وی و دسترسی به اطلاعاتش را دارد.

برای جلو گیری از بروز چنین مشکلاتی به شما را هکار هایی توصیه می کنیم:

اول اینکه از باز کردن لینک های مشکوک بپرهیزید چرا که صفحات مخرب کاربر را به کلیک روی لینکهایی سوق می دهد که توضیحاتی جذاب دارد.

دوم اینکه ممکن است فایل مخرب اینترنتی از جانب هکر توسط یک ایمیل ساده ویدیویی ارسال شود و کلیک روی آن منجر به اجرایی شدن فایل شده و در نتیجه به صفحه مورد نظر هکر متصل می شود.

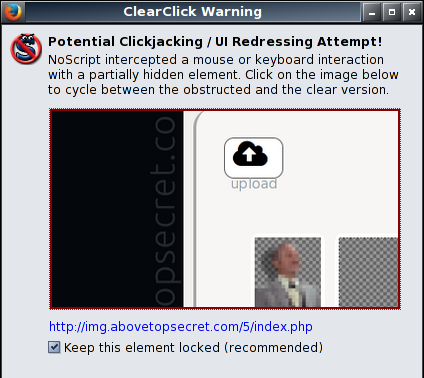

سوم اینکه اگر شما از موتور جستجوی FireFax استفاده میکنید ، حتما افزونه و یا نرم افزار کاربردی No Script که برای وبگردی ایمن در این موتور جستجو می باشد را نصب کنید؛ زیرا این افزونه در مواردی که از اسکریپت های مخرب برای کلیک دزدی استفاده شده باشد، از حملات ممکن جلوگیری میکند.

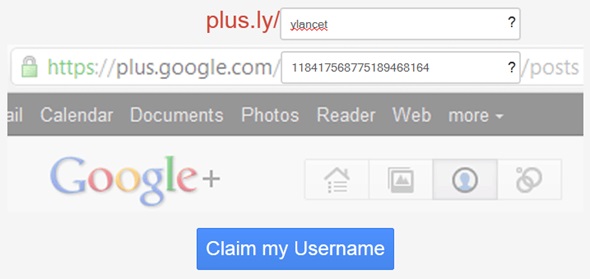

چهارم اینکه قبل از کلیک کردن روی لینک جذاب تبلیغاتی ، به قسمت «URL» یا همان آدرس اینترنتی آن که با نگه داشتن ماوس روی لینک نشان داده میشود، نگاه کنید و مطمئن شوید که این آدرس با آدرس اصلی وبسایت که در نوار آدرس مرورگر است، همخوانی داشته باشد و یا حتما با توضیحاتی که برای لینک مورد نظر نوشته شده است مطابقت داشته باشد. در صورت عدم اطمینان از کلیک روی آن مطلب خودداری کنید.

گزارش از زینب نیک صفت

انتهای پیام/

موضوعات مرتبط: عناوین اخبار ...، کامپیوتری، نرم افزاری، فناوری ها، اینترنت، ، برچسبها: [ شنبه 17 مهر 1395برچسب: کلیک دزدی ، هکر ، هک ، کلیک دزد ، لطفا کلیک نکنید ، اینترنت ، تکنولوژی ، روش هوشمندانه ، Click jacking ، فضای مجازی, ] [ ] [ پیمان ذبیحی ]

نویسنده:

منتشر شده در ۲۰ شهریور ۱۳۹۵

مطلبی که امروز می خواهم برای شما بنویسیم, درباره USB Type C است که هر چند برای طرفداران اندروید موضوع جدیدی نمی باشد, اما, نوشتن در مورد آن خالی از لطف نیست. USB Type-C چیست ؟این نوع USB عبارت است از یک کابل استاندارد که اجازه می دهد اطلاعات بین دستگاه های الکترونیکی جا به جا شوند. از سال ۱۹۹۶ که اولین USB ساخته شد, سه نسل از آن ها پا به عرصه وجود نهاده اند. مسلما تفاوت اصلی بین نمونه های مختلف ارائه شده در سرعت انتقال داده هاست. نوع A و B که تا پیش از این در دستگاه های مختلف در دسترس بودند، تنها چهار نقطه اتصال (یا همان pin) داشتند, درحالیکه این عدد برای USB نوع C بیست و چهار می باشد که در نتیجه سرعت انتقال داده ها بیشتر از قبلی ها می شود.

برای نمونه, می توان به Micro_USB 2.0 اشاره کرد که در بیشتر اسمارت فون ها دیده می شود و سرعت انتقال آن ۴۸۰Mbit/s و توانایی انتقال جریان الکتریکی آن ۵V (volts) / 2A (amps) است، در حالی که در USB Type-C قدرتی معادل ۲۰V / 5A قابل انتقال و سرعت اننقال اطلاعات تا ۱۰Gbit/s می باشد. با مزایای USB Type-C آشنا شویم …اتصال در USB نوع C بدون توجه به جهت قرارگیری سوکت آن امکان پذیر است. چرا که پین ها در دوطرف کاملا یکسان هستند.

قدرت بیشتر, سرعت بیشتر و استفاده بدون توجه به جهت آن ها. این سه مورد برای دوست داشتن USB Type_C کافی نیست؟ اگر نه, مورد زیر را بخوانید. از این به بعد کابل USB شما همان HDMI است …نسل بعدی کابل HDMI با این نوع USB هماهنگ شده است. به این صورت که نیازی به یک دانگل جداگانه برای فرستادن داده ها نیست. لپتاب های آینده مسلما به طور کامل به این نوع USB مجهز خواهند شد. ایرادات USB Type-C …متاسفانه تعداد دستگاه های کمی به این تکنولوژی و قابلیت استفاده از آن مجهز شده اند، شرکت های تولید کننده هم متاسفانه از این موقعیت سوء استفاده کرده و از تلفیق سوکت USB Type-C با کابل های USB 2.0 standard یک ترکیب خطرناک و آزار رسان را روانه بازار کرده اند! کابل هایی که USB نوع ۳ به نظر می رسند ولی در مقابل حداکثر توان آنها USB 2.0 standard است. لطفا در هنگام خرید مراقب باشید، چرا که خرید کابل های غیر رسمی که در حال حاضر در بازار موجود است باعث آسیب رسیدن به دستگاه شما خواهد شد. اگر قصد خرید کابل USB Type-C را دارید، توجه داشته باشید که حتما از شرکت های تولید کننده اصلی که دستگاه تلفن شما را تولید کرده تهیه کنید. |

|

| [ طراحی : ایران اسکین ] [ Weblog Themes By : iran skin ] | ||

آمار

وب سایت:

آمار

وب سایت: